Optimieren Sie Maltego für OSINT Ermittlungen mit Maltego Transformationen

Maltego ist für mich eine wichtige und sinnvolle Ergänzung zu anderen OSINT Ermittlungstools und -methoden.

Es ist ein sehr vielseitiges Tool und wird von ganz unterschiedlichen Anwendern genutzt. So z. B. Threat Intelligence Teams, Analysten im SOC, Incident Response Teams, Ermittlern, Cyber Investigator, Strafverfolgern und vielen anderen. Aber welche Maltego Transformationen nutzen sie?

Fast alle Anwender führen „OSINT“ Ermittlungen durch, haben dabei aber unterschiedliche Sichtweisen und Bedürfnisse.

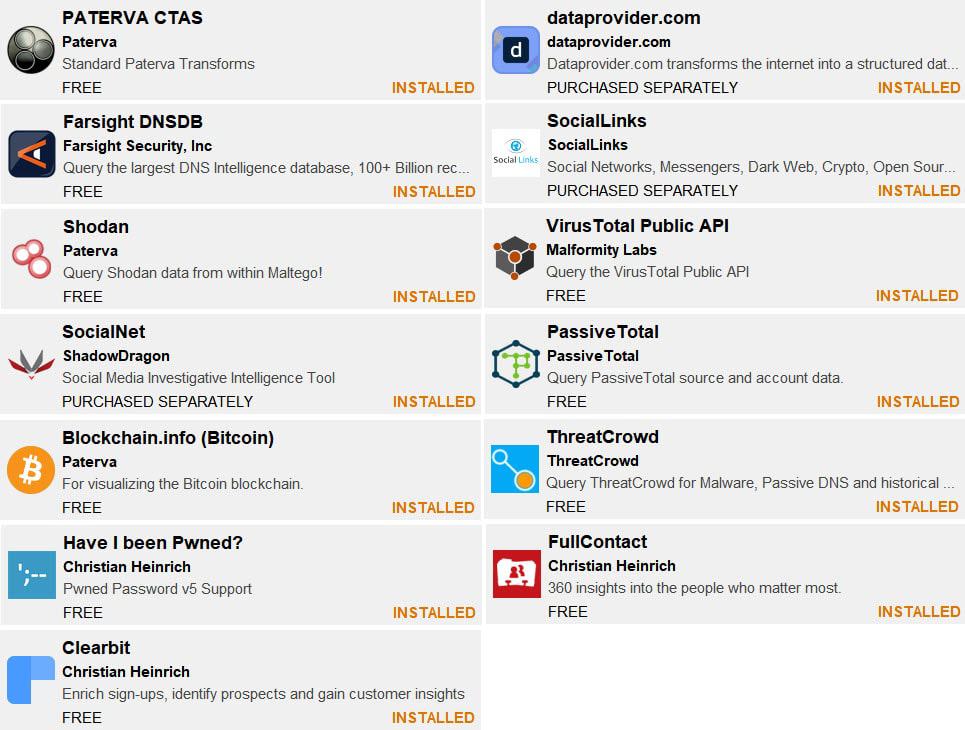

Genauso vielfältig ist daher das Angebot für professionelle Transformationen im „Transform Hub“ von Maltego. Von kostenlos nutzbaren Transformationen bis hin zu teuren Enterprise Lösungen ist alles im Angebot. Nicht zuletzt auch die Möglichkeit, eigene lokale Transformationen zu schreiben oder zu installieren. In diesem Post werde ich die aus meiner Sicht wichtigsten „OSINT“ Maltego Transformationen vorstellen.

Maltego für Corporate Investigations

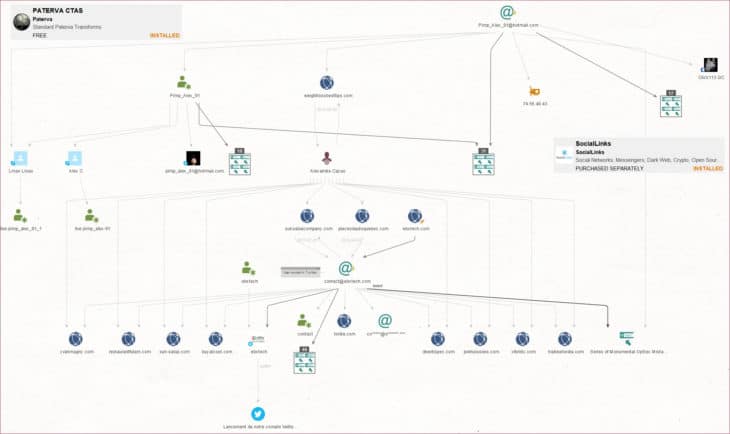

Der Fokus meiner Ermittlungen ist auf „Corporate Investigations“ gerichtet. Ich möchte beispielsweise zu Mailadressen und Social Network Profilen die mögliche „reale“ Person identifizieren. Häufig geht es auch darum die Zusammenhänge zwischen Websites erkennen, Nutzer/Besitzer von Domains und IP Adressen finden und ähnliche Themen. Dabei sind dann einzelne Informationen aus vielen unterschiedlichen Quellen sinnvoll. So beispielsweise Daten von SEO Tools oder eben Informationen aus Threat Intelligence Datenbanken.

Meine Sichtweise auf die Transformationen beschränkt sich daher in diesem Post auf den investigativen Nutzen und weniger die Aspekte des Penetration Testing. Aus diesem Blickwinkel habe ich die aktuell vorhandenen Transformationen für Maltego Classic in diesem Post betrachtet und bewertet. Die geplanten weiteren Beiträge zu den Details der einzelnen Transformationsanbieter haben dann auch diesen Filter.

Der User muss die Maltego Transformationen kennen

Maltego zu bedienen und die optimale Vorgehensweise für die eigene Anwendung zu finden, ist nicht schwer. In meinen Kursen benötige ich selten länger als einen Tag für diesen Teil des Trainings. Für die Anwender ist es aber viel wichtiger, die installierten Transformationen zu kennen und zu verstehen. Das ist dann auch gleich die größte Hürde in den Workshops und benötigt am meisten Zeit.

Ich muss meine Transformationen kennen und (genau) wissen:

- Bei welchen Datenquellen fragen diese Transformationen ab?

- Welche Informationen kann ich abfragen und wie?

- Was und wie fragen die Transformationen die Daten ab?

- Was sind die zu erwartenden Ergebnisse?

- Welche Transformationen kann ich mit den Ergebnissen nutzen?

Bei ersten Versuchen mit der Software werden gern einmal alle vorhandenen Transformationen für eine Entität gestartet. Das führt aber zu unklaren Ergebnissen und Frustration.

Grundlagen der Transformationen kennen

Zielführender ist ein strukturierter Einsatz der Transformationen mit dem Wissen um deren Grundlagen.

Hier wären gute Dokumentationen der Transform Anbieter eine echte Hilfe. Leider haben die unterschiedlichen Anbieter eines gemeinsam: Fast immer fehlt eine ausreichende Dokumentation der angebotenen Maltego Transformationen.

Das gilt nicht nur für die kostenlosen Angebote. Auch die teuren Anbieter glänzen hier nicht. Natürlich gibt es auch Ausnahmen:

Die Patervas Transformationen sind hervorragend dokumentiert. Hieraus ergibt sich z. B., warum der User die Suchmaschinen Ergebnisse aus den Transformationen nicht mit seinen eigenen Google Ergebnissen vergleichen kann. (Patervas nutzt die Bing API).

Auch Farsight hat eine sehr gute Doku veröffentlicht.

Die überwiegende Zahl der im “Transform Hub” angebotenen Transformationen ist kostenpflichtig. Allerdings bieten einige dieser Anbieter (Kennzeichen „purchased separately“) im Umfang beschränkte Ab-fragen an. D. h. man kann diese bei geringer Nutzung sinnvoll einsetzen.

Auch diese Transformation werde ich in diesem Post und den ergänzenden Artikel ansprechen. Dabei gehe ich dann auch auf die aktuellen Limitierungen ein.

Empfohlene Maltego Transformationen

Außerhalb des Transforms Hub:

Hunchly Maltego Transforms

https://support.hunch.ly/article/47-1-using-the-hunchly-maltego-transforms

Benötigte zusätzliche API Keys:

FullContact

https://fullcontact.com/

Clearbit

https://dashboard.clearbit.com/signup

Shodan

https://developer.shodan.io/

Passive Total

https://community.riskiq.com/

Virus Total

https://www.virustotal.com/gui/join-us

Details zu den Maltego Transformationen

Patervas CTAS

Standard Patervas Transformationen, (Maltego Classic / XL)

148 Transformationen als Bestandteil der Classic/XL Lizenz.

Diese decken viele Bereiche sehr gut ab, z. B. alles rund um die Infrastruktur der Domain oder auch zu Twitter.

Farsight DNSDB ($)

Farsight bietet eine der größten Datenbanken zu passive DNS Daten an.

Benutzer können beispielsweise Informationen abfragen über DNS-Eintragstypen wie Domänen, IPs, NX, MX, AAAA, SOA. Eine Wildcard-Suche steht auch zur Verfügung.

Kostenlose begrenzte Abfragen – sofortiger Zugriff, keine Registrierung, kein API-Schlüssel erforderlich!

Kostenlose Abfragegrenzen:

12 Abfragen pro Stunde

Maltego Classic und XL – 50 Antworten pro Anfrage

Farsight ist jetzt Teil von Domaintools.com!

SocialLinks ($)

Social Links bietet Transformationen für Open Source und Social Media Intelligence.

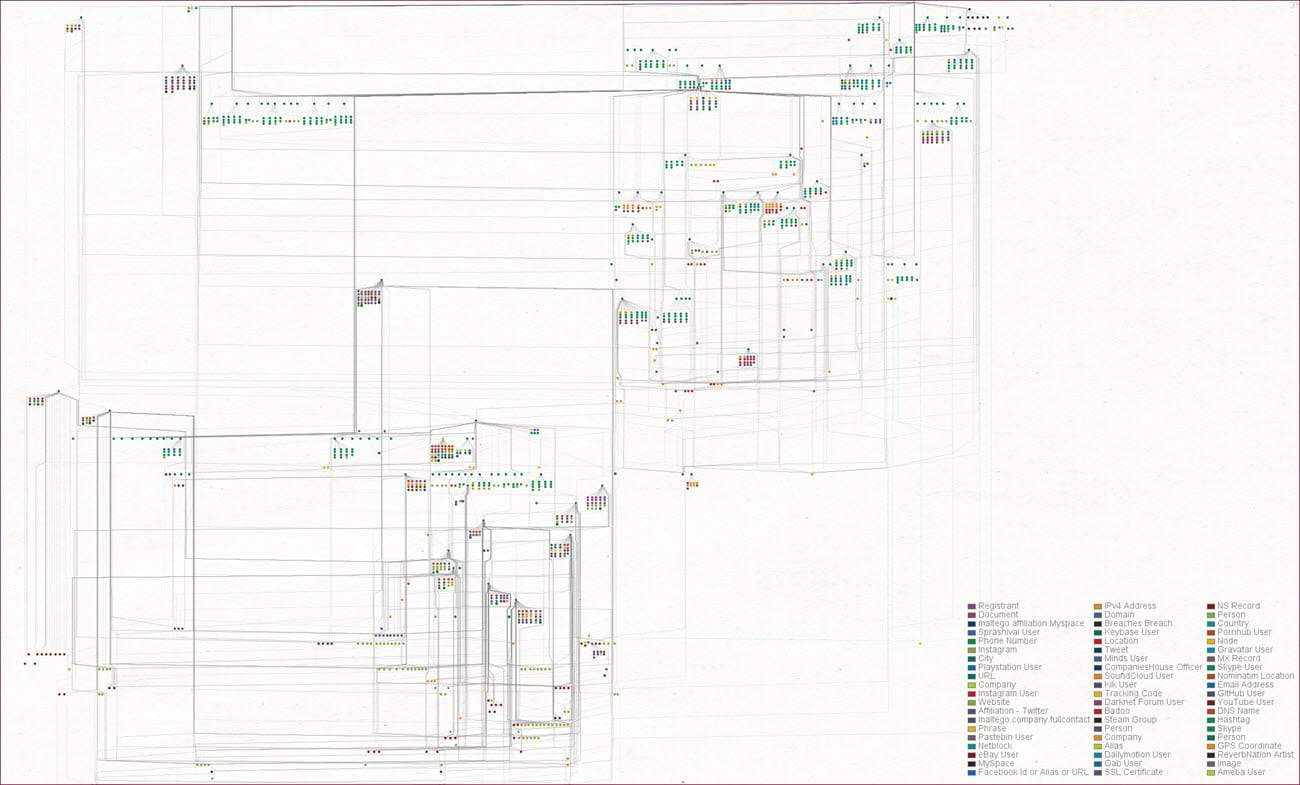

Enthält mehr als 750 Transformationen (3.000 Abfragen pro Tag), um Daten aus über 50 Quellen abzurufen.

- Soziale Netzwerke: Facebook, Instagram, LinkedIn, Twitter, Skype, Xing, Foursquare, Badoo, Blogger, Classmates, Flickr, Github, FullContact, MyMail, Myspace, Odnoklassniki, Snapchat, Sqoop, Vkontakte, Youtube, Photobucket, Deviantart, Pinterest, Tinypic, Imageshack und andere.

- Messenger: Telegramm, Signal und andere.

- Einzigartige Suche in mehr als 30 Darknet-Foren und Marktplätzen.

- Unternehmen: CompaniesHouse, Open Corporates, Google Companies, OCCRP, Offshores.

- Integration mit Diensten von Drittanbietern: Pipl, Bitcoinwhoswho, Securitytrails, Censys, Shodan, ZoomEye und andere.

- Zugriff auf Social Links Datenbank mit 7 TB an E-Mails, Alias, Namen, Telefonnummern.

- Kryptowährung: Ethereum Plattformanalyse, Bitcoinwhoswho, TokenView;

- Weitere Quellen: DocumentCloud, Ebay, Torrents, TruePeopleSearch, Wikileaks, Dating-Sites wie Match, Chemie, Fling, Meetup, okcupid, ask.fm, rsvp.com.au und andere.

Trial Key erhältlich über https://www.mtg-bi.com

Shodan

Die 24 Transformationen wurden von Patervas geschrieben und ein Shodan API Key wird für bessere Ergebnissee benötigt.

Aus den Daten der Shodan-Datenbank gibt es dann z. B. IP Informationen, Netzblöcke, Services/Port, Domain Queries. Aber auch native Shodan Abfragen zu Begriffen oder Phrasen sind möglich.

SocialNet ($)

SocialNet bietet mehr als 700 mit Daten von 70+ Social Media Netzwerken an.

Abfrage sind möglich nach E-Mail-Adresse, Aliasnamen, Telefonnummer oder Namen.

Trial zu beziehen über https://www.shadowdragon.io/

ThreatCrowd

Fünf Transformationen, die von ThreatCrowd.org unterstützt werden:

- Von Domains und IPs zu historische DNS-Auflösungen und Verbindungen zu Malware.

- Von MD5-Hashes von Malware zur C&C Domains und IP-Adressen.

ThreatCrowd ist eine nicht kommerzielle Website und es gibt keine private API.

http://threatcrowd.blogspot.co.uk/p/threatcrowd-maltego-transform.html

Virus Total Public API

Abfragen der VirusTotal Public API nach Informationen über IP-Adressen, Hashes, Domains und URLs.

http://www.malformitylabs.com/hub-addition-virustotal-public-api/

Passive Total ($)

Dieser Satz von 121 Transformationen basiert auf der PassiveTotal-API. Abfragen sind möglich zu Entitäten wie Domain, Ipv4 Adresse, URL, E-Mail, SSL Zertifikate und viele andere.

Begrenzte Nutzung von 25 Anfragen pro Tag.

Bei höherem Bedarf müssen Sie sich unter https://www.passivetotal.org/enterprise registrieren.

Passive Total ist ein Produkt von RiskIQ.

Informationen zur Community: https://community.riskiq.com

Have I been Pwned

Sechs Maltego Transformationen zu https://haveibeenpwned.com

Wurde ein [gehashtes] Passwort, eine Domain verletzt oder ein Alias/E-Mail in einem Post an Pastebin, etc. gelistet?

Abfragen zu Breach Namen, Domain, Alias, E-Mail.

https://github.com/cmlh/Maltego-haveibeenpwned

https://github.com/cmlh/Maltego-haveibeenpwned/wiki

FullContact

14 Transformationen sind derzeit für FullContact verfügbar,

Zur Installation wird ein API Key benötigt.

Anreicherung von E-Mail-Adresse, Twitter, Domain, Person, Firma, Alias und Telefonnummer.

Preisinformationen:

https://www.fullcontact.com/

Clearbit

Ein (kostenloser) API-Schlüssel ist sowohl für die „Risk API“ als auch für die „Name to Domain API“ von Clearbit nötig.

Fünf Transformationen zu:

- Company Name to Domain

- Autocomplete

- Domain to Logo

- Risk from E-Mail

- Risk from IP address

https://github.com/cmlh/Maltego-Clearbit

https://github.com/cmlh/Maltego-Clearbit/wiki

Hunchly Maltego Transforms

Für die Nutzung der Transformationen wird (noch) zwingend Python 2.7 benötigt.

Die Transformationen greifen auf die Falldaten innerhalb der Hunchly Software zu.

Startpunkt ist die Abfrage eines Hunchly Case. Von dort geht es zu gesicherten Pages und Fotos und zu dort enthaltenen Daten und Keywords.

Die Transformationen sind noch recht einfach gehalten und zu verbessern, geben aber auch einen guten Einblick in die Möglichkeiten von lokalen Transformationen.

https://support.hunch.ly/article/47-1-using-the-hunchly-maltego-transforms

Fazit

Maltego benötigt die richtigen Open Source Intelligence (OSINT) Zusatzmodule – sogenannten Transformationen – um seine ganze Stärke zu zeigen. Das können Transformationen sein, die von einem professionellen Anbieter gekauft werden oder eigene lokale Transformationen.

Die aus meiner Sicht wichtigsten Transformation für Maltego habe ich in diesem Post vorgestellt. Der Artikel wird dann bei Bedarf aktualisiert.

In den nächsten Beiträgen stelle ich dann einzelne Transformationsanbieter und deren Transformationen vor.

Sie wollen Ihren Fall durch professionelle Ermittlungen klären lassen? Kontaktieren Sie uns und wir finden für Sie eine passgenaue Lösung

– unentgeltlicher Kostenvoranschlag natürlich inklusive!